TLより

西村誠一

@khb02323

西村誠一

@khb02323

↓昨日、今日はじまった話でもなくて、ここ数年来続いてる話だと思うのですが、最近の偽装メールは「あまりに巧妙」なので、うっかりするとそれなりにITリテラシーある人でも簡単に騙されますよ?・・・という話です。(今回、私は詳細に確認する迄本物か偽物か判別できませんでした)

2016-08-04 13:28:49 西村誠一

@khb02323

西村誠一

@khb02323

↓私は結構パソコンでMMORPGとか色んなゲームをやる方で「ハンゲーム」のアカウントも持っていました (※)ただ、「ハンゲーム」のゲームは半年~数年やってなかったので放置状態ではありました

2016-08-04 13:28:55 西村誠一

@khb02323

西村誠一

@khb02323

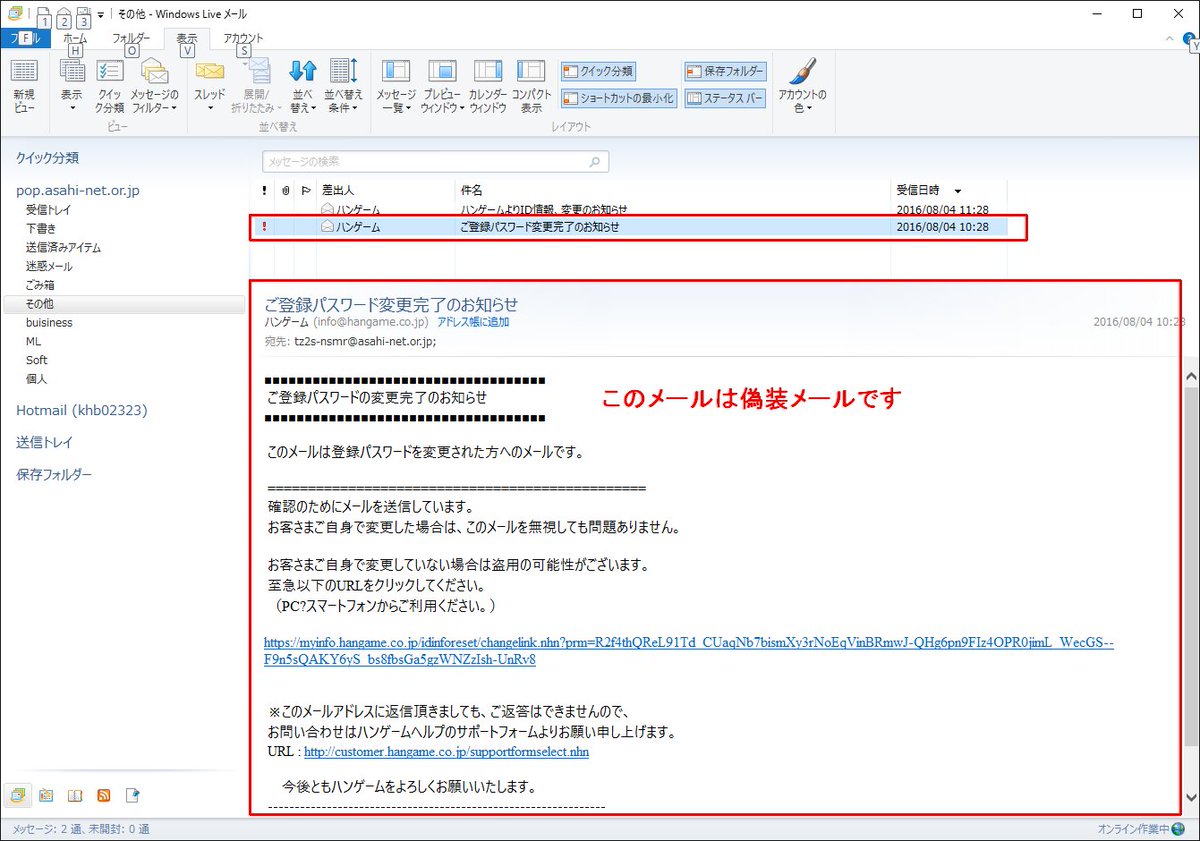

↓ゲームや銀行などで「偽装メール」、「詐称メール」は日常的に多いと思うんですが、今日、私の所に「ハンゲーム」から「ご登録パスワード変更完了のお知らせ」というシステム自動送信メールの様なメールが届きました。一見すると本物のシステム通知メールと判別がつきません

2016-08-04 13:29:01 西村誠一

@khb02323

西村誠一

@khb02323

↓「あれ?ハンゲームのアカウントってワンタイムパスワードで二段階認証にしてるはずだし破れないよね?」とは思った物の、万が一やられてたら怖いので、「メールに書いてあるリンクは踏まずに」(←ここ重要)、ハンゲームのホームページを自分でぐぐってログインしてみました

2016-08-04 13:29:07 西村誠一

@khb02323

西村誠一

@khb02323

↓ハンゲームのホームページにログインした所、自分のID、パスワードでログインできましたし、ワンタイムパスワードを使った二段階認証も経由してるので、パスワードは変更されてませんし、他人にはログインもできなかったはずです。つまり、「メールで騙されてリンクを踏んだらアウト」だった訳です

2016-08-04 13:29:13 西村誠一

@khb02323

西村誠一

@khb02323

↓今回の私の確認方法で正しいんですが、「今回危なかった」というか、文章があまりに巧妙で本物っぽくて、「危うく私もメール内のリンクを踏みかけた」ので、改めて注意喚起したいと思います。ちょっと前までは「明らかに日本語が変」な物が多かったのですが、最近は見分けつかないです

2016-08-04 13:29:19 西村誠一

@khb02323

西村誠一

@khb02323

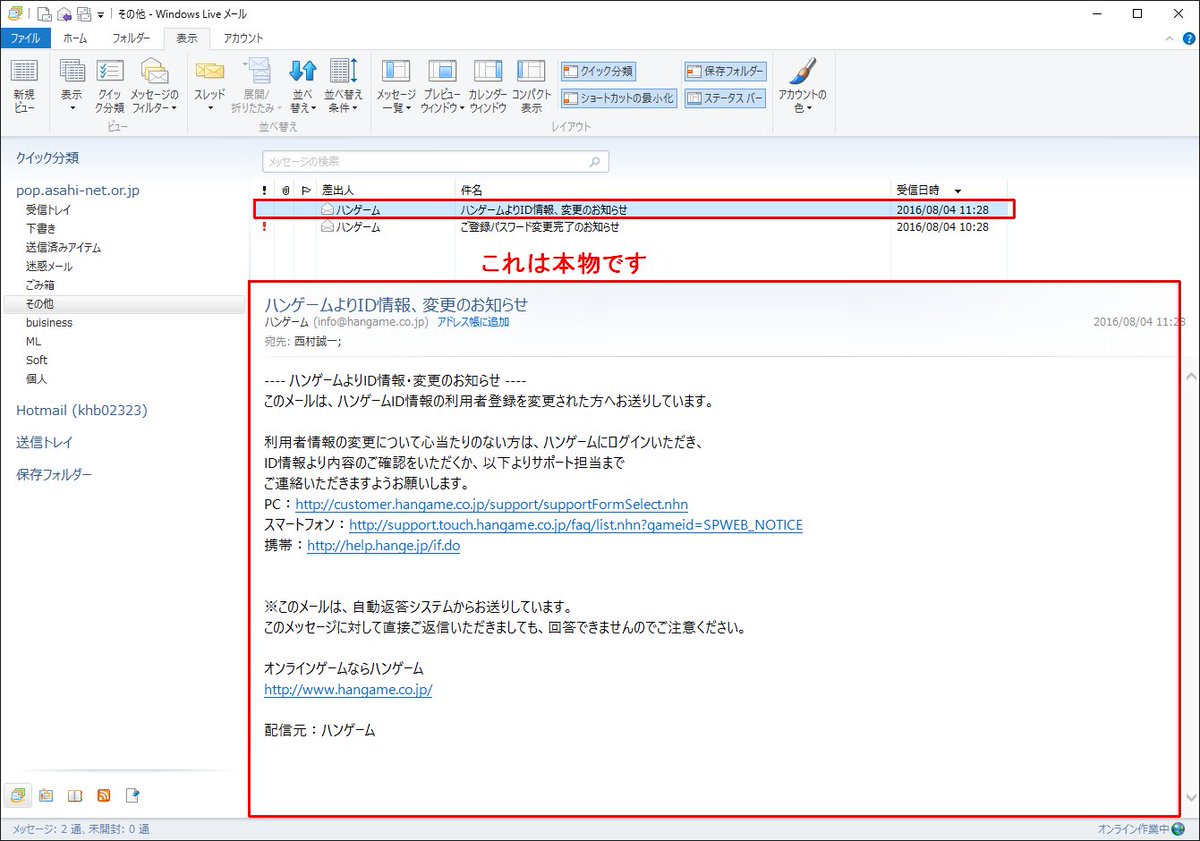

↓これは、今回のメールを見て、自分でホームページからログインした後で住所確認をした際にハンゲームから送られてきた「本物のシステム送信メール」です pic.twitter.com/bWa2qfHcGi

2016-08-04 13:29:49 拡大

拡大

西村誠一

@khb02323

西村誠一

@khb02323

↓本物の文面と並べて詳細に文章を比較すれば違いはありますが、偽装メールの方も形式的には全く問題ない内容&記述&日本語なので、「これが偽物」と確信を持つのは私には無理でした

2016-08-04 13:29:57 西村誠一

@khb02323

西村誠一

@khb02323

↓メールが「本物か?」、「偽物か?」をチェックする際には、昔から「メールヘッダ」の詳細を確認する手法があります。今回もそれでちぇっくしてみます

2016-08-04 13:30:03 西村誠一

@khb02323

西村誠一

@khb02323

↓メールというのはメールサーバーをバケツリレー式に渡ってくるので「Received: from」を辿って行って最後の「Received: from」に書いてあるのが送信元のメールサーバーです。smtp4.hangame.co.jp [119.235.227.212]

2016-08-04 13:30:20 西村誠一

@khb02323

西村誠一

@khb02323

↓「From:」や「X-FROM-DOMAIN」がhangame.co.jpを指していますが、これは最近は偽装メールで偽装できるのであまり判別の役に立ちません。

2016-08-04 13:31:05 西村誠一

@khb02323

西村誠一

@khb02323

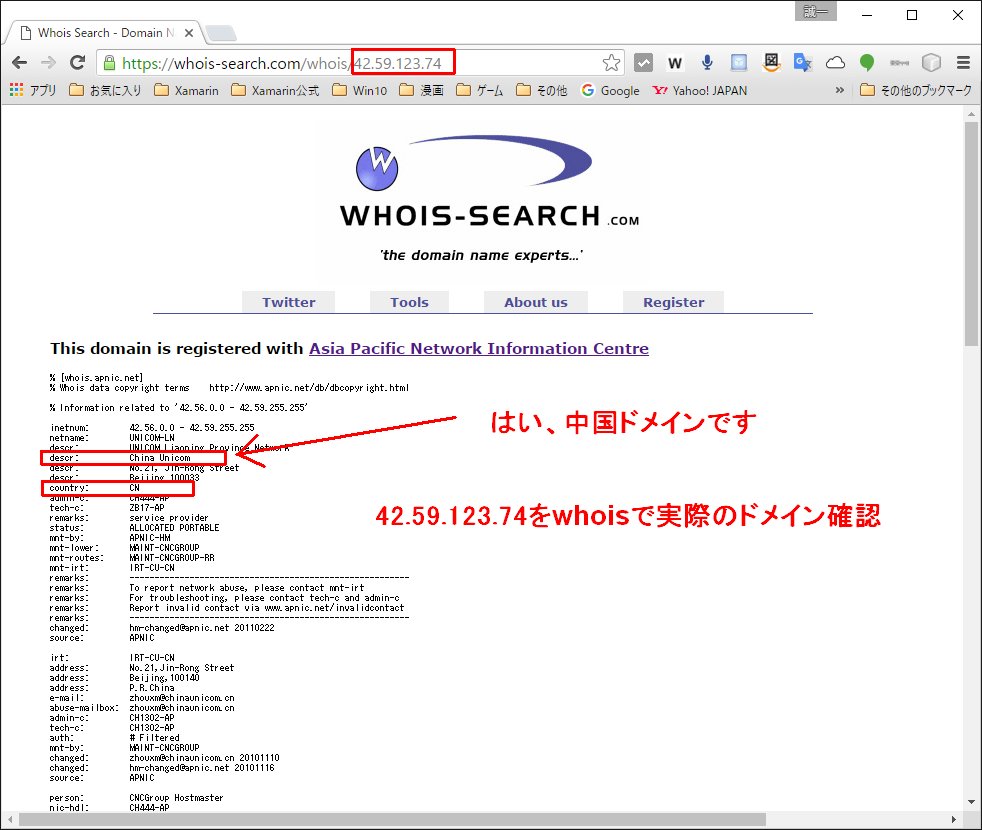

↓偽装メールのヘッダでは最後の「Received: from」行の記述が cesp.net [42.59.123.74]となっています。本物と比べれば違いが分かりますが、偽装メール単独では「これが正しい」のか「おかしい」のかわかりません

2016-08-04 13:31:28 西村誠一

@khb02323

西村誠一

@khb02323

↓なので、Whoisサービスというサービスで42.59.123.74を確認します。はい、中国のドメインからのメール送信でした、アウトです pic.twitter.com/WlQy0JHJdG

2016-08-04 13:31:40 拡大

拡大

西村誠一

@khb02323

西村誠一

@khb02323

↓今回の偽装メールではメールサーバーのバケツリレーの送信元IPアドレスから判別できましたが、それ以外のあらゆる情報は書き換えられていて本物と判別できず、文面も「まっとうな日本語」で、これはちょっと気を抜いたらITに詳しい殆どの人でも騙されるレベルです。気を付けましょう

2016-08-04 13:31:45 西村誠一

@khb02323

西村誠一

@khb02323

↓(今回、私も実際に騙されかかったのですが)、あなたが使ってるゲーム、銀行などで、「パスワードが変更されました。間違いであれば下のリンクから確認してください」の様なメールが届いた場合には、「必ず、メールのリンクはクリックせずに、ホームページを探して自分からログインして下さい

2016-08-04 13:31:51 西村誠一

@khb02323

西村誠一

@khb02323

↓この問題の面倒な所は、「じゃあ、危ないから確認も何もしない」というのは「それはそれで危険な話」(←実際にやられている場合もある)ので、確認事態は必要ですが、必ず、「メールのリンクはクリックせずに自分でログインする」事が必要です

2016-08-04 13:31:57 西村誠一

@khb02323

西村誠一

@khb02323

↓「メールの文中のリンクをクリックしていいタイミング」というのは、あなたが公式ホームページなどで登録・変更の作業をして、「その直後に届いたメールのリンクだけ」です・・・あなたが操作してないタイミングで届いたメールのリンクをクリックするのは危険です

2016-08-04 13:32:03