-

senryoAIIT

senryoAIIT

- 1458

- 0

- 1

- 0

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

解説 メール受信には90年代からAPOPプロトコルが使われてきた。これは、パスワードを生で送信せずチャレンジレスポンス方式でMD5ハッシュして送信するもので、ネットワークが盗聴されても大丈夫なものとされてきた。そのため、メール送受信にSSLを使わないのが普通という時代が続いた。

2014-12-09 03:40:07 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

公衆Wi-Fiの普及で盗聴リスクが高まり、メール送受信にもSSLをとの機運が高まり、メールソフト側の対応も済んでいたのに、日本のISPはなかなかSSL化を進めなかった。彼らの言い分は、メールはどのみち暗号化されずに流れるし、パスワードはAPOPで保護されているというものだった。

2014-12-09 03:45:03 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

その後、電通大の研究グループによりAPOPの脆弱性が指摘される。MD5の衝突を用いることで通信路上の攻撃者はパスワードを一定の確率で解読できてしまうことが指摘された。2007年、IPAはこの脆弱性を公表 jvn.jp/jp/JVN19445002… し、注意喚起を出した。

2014-12-09 03:50:45 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

2007年の注意喚起では次のように呼びかけられていた。 APOP方式におけるセキュリティ上の弱点(脆弱性)の注意喚起についてipa.go.jp/security/vuln/… 回避方法は「『POP over SSL』や『ウェブメール』など、SSLによる暗号化通信を利用する」ことです。

2014-12-09 03:53:14 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

3年後の2010年、OCNはようやくPOPとSMTPのSSL対応をしていたようだ。 メールソフト利用時のOCNメール送受信がSSLでの暗号化に対応しました 2010年11月25日 ocn.ne.jp/info/announce/… しかし、これは「上級者向け」という位置付けだった。

2014-12-09 03:56:57 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

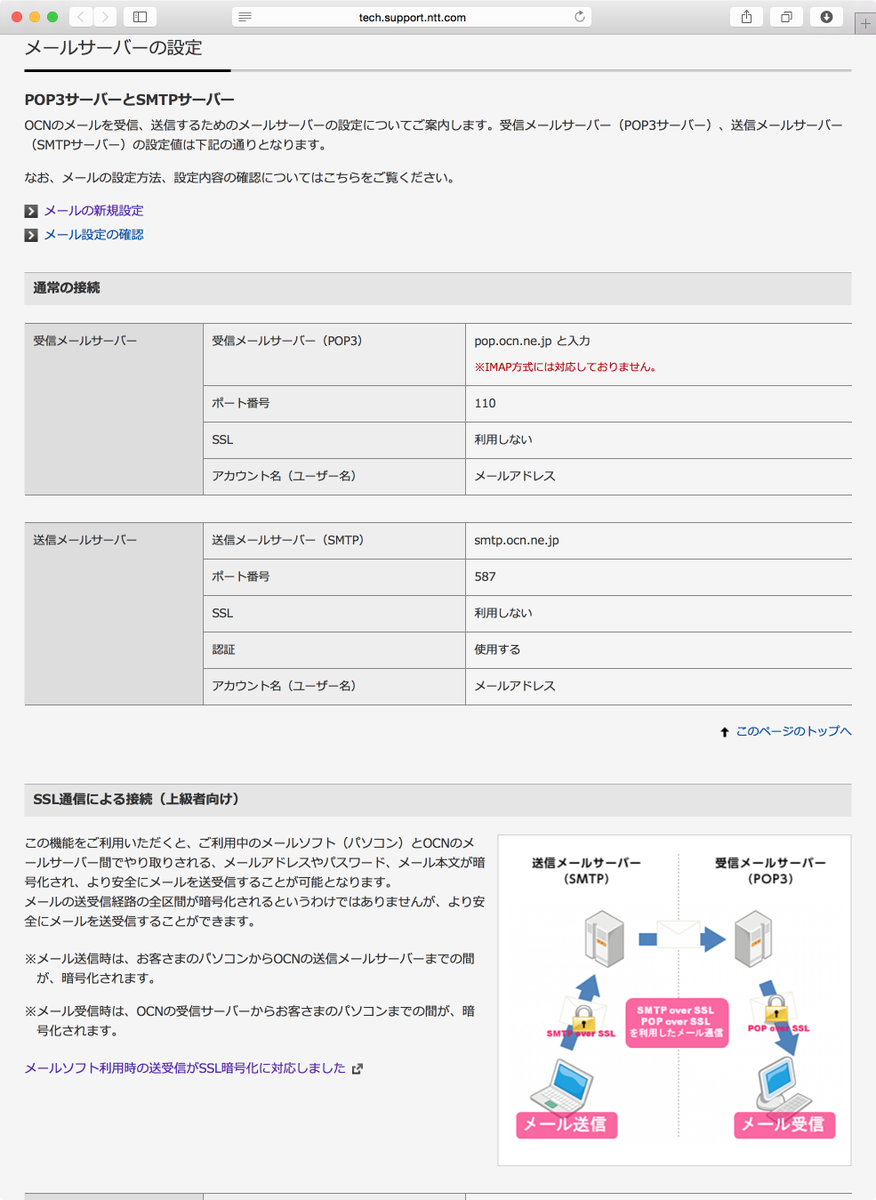

今現在でも、OCNは「ベーシックガイド:メール編」tech.support.ntt.com/ocn/mail/basic… で「通常の接続」の設定として「SSL 利用しない」と説明。その下に「SSL通信による接続」を「上級者向け」としている。 pic.twitter.com/M8WyC5fq6w

2014-12-09 03:59:50 拡大

拡大

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

MacOS の場合の説明画面。 「SSLを使用」を「チェックしない」と指示。 「認証:パスワード」は、APOPを使わない方法(MD5ハッシュすらしない、生でパスワードを送信する方法)を指定している。 pic.twitter.com/xqpC490MwN

2014-12-09 04:09:10 拡大

拡大

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

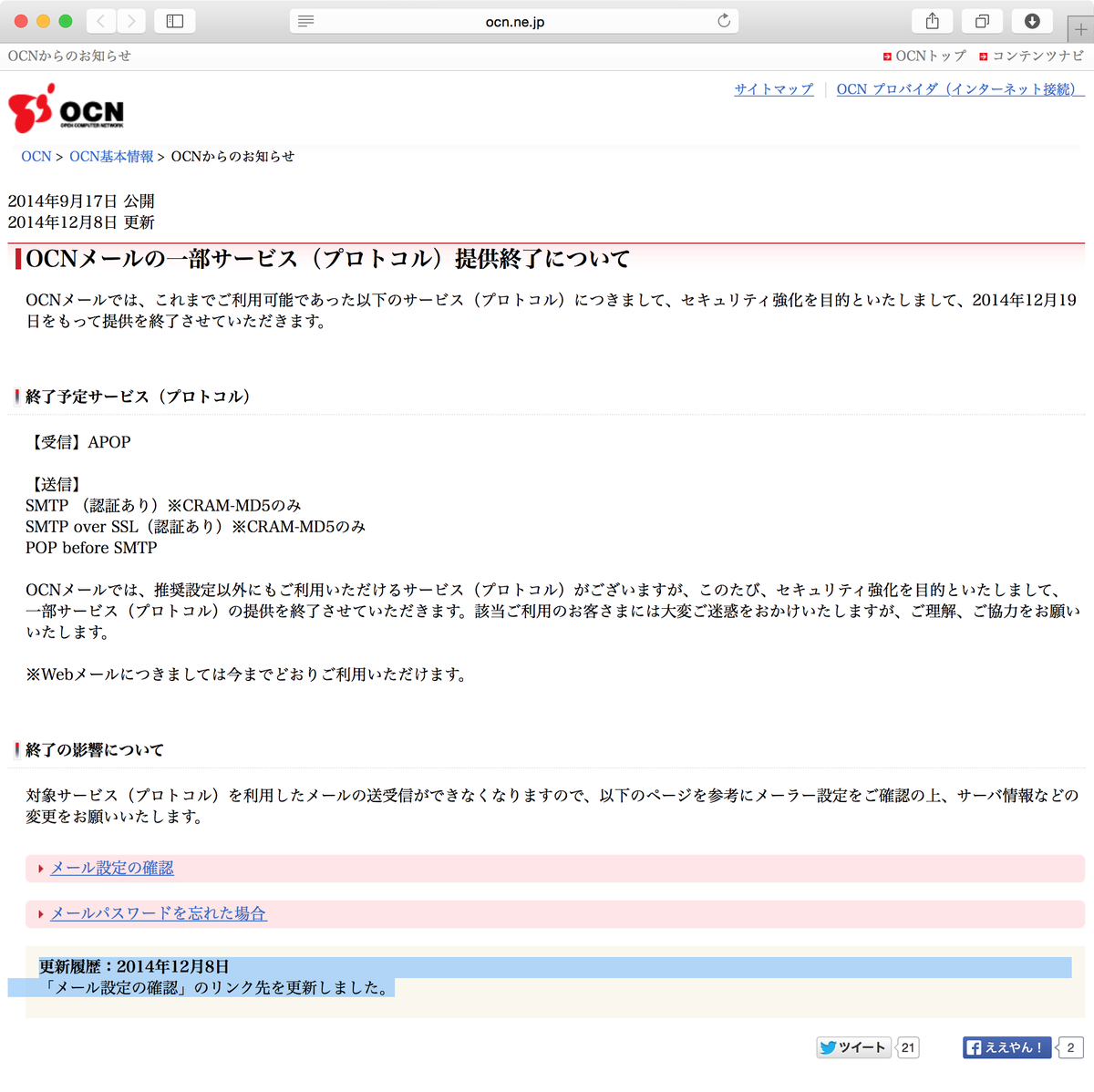

ここまでは、APOPに加えてSSLを使いたい人が使う話であったが、2014年9月、OCNはAPOPの終了を告知した。 「送受信ができなくなりますので、以下のページを参考にメーラー設定をご確認の上、サーバ情報などの変更を」と誘導。 pic.twitter.com/SeEANT4cdX

2014-12-09 04:20:01 拡大

拡大

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

「セキュリティ強化を目的といたしまして、2014年12月19日をもって提供を終了」とあるように、APOPの脆弱性に対処したつもりと思われるが、APOP廃止は、前掲IPAの注意喚起の通り、SSL併用が当然の前提であるのに、誘導されるリンク先は、先のSSLをオフにせよとの説明だった。

2014-12-09 04:24:37 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

このことが12月7日にツイッターで話題になると、翌8日、OCNは、この「提供終了について」の画面を微修正した。修正内容は、リンク先を変えただけだった。 更新履歴:2014年12月8日 「メール設定の確認」のリンク先を更新しました。 pic.twitter.com/JW6Hs2PNtS

2014-12-09 04:27:09 拡大

拡大

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

リンク先は今現在こうなっている。 「SSLが有効に設定されているか確認を」といった記述はなく、「終了予定のサービス(「APOP」「CRAM-MD5」「POP before SMTP」)を設定しているか確認したい」などという題目だ。 pic.twitter.com/jOSfSYDz1y

2014-12-09 04:31:18 拡大

拡大

Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

APOPを廃止するからには、SSLの設定が必須になることを告知するのが当然なのに、此の期に及んでなおそれを言わないというのは、何の責任を回避したいがためなのか?

2014-12-09 04:33:14 Hiromitsu Takagi

@HiromitsuTakagi

Hiromitsu Takagi

@HiromitsuTakagi

12月20日が来て接続エラーに気づいた大量の人々が一斉にSSLオフでの設定に促される最悪の事態は回避されたが、9月の告知で既にSSLオフで設定してしまった人たち(彼らのパスワードは既に公衆Wi-Fiで流れている)に向けて、9月の告知の誤りを訂正して再告知する義務がOCNにはある。

2014-12-09 04:39:45