【vvvウィルス】TeslaCryptウィルスの被害が増えてきています【今回はmp3ウィルス】

更新履歴

このまとめを作った数時間後に、TL上の方がTeslaCryptの被害に遭う状況が発生しました。結果的に私の見ているTL上でTL上の方が1人、TL上の方の知り合いが1人と2人が1週間以内に被害に遭った事になった訳で、TeslaCryptのウィルス被害が「最近になって増えているのか?」、「そういう話ではない」のかが半信半疑だったのですが、「やはり増えてきている?」のではないかと思えてきました・・・

尚、TL上の方の事例は一番最後の事例として追加しましたが、一番ボリュームのある被害報告になっています

TeslaCryptウィルスについて

以前話題になった際は「VVVウィルス」の名称で認知されましたが、実際の名前は「TeslaCrypt」ウィルスという物です。

今回の一連の被害例では拡張子は「vvv」ではなく「mp3」になっている様です

今回のTeslaCryptウィルス被害について解析した方がいて、はてなblogにまとめてくださっているので紹介します。この方の解析では「WindowsXP+IE8(以下)」の環境が特にまずいという話ですが、一連の被害者の話を見ていると、「本当に被害者はWindowsXPだけなのか?」、「Windows7や8以降でも被害者はいるのでは?」という疑念が拭えません

また、以前「VVVウィルス」として話題になった際には、

Flash、Java、Windowsアップデートのどれかが最新版でない状態で不正な広告サイトを見た結果じゃないのか?という指摘もあったのですが、どうも被害者達の話を見ているとアップデートを最新にしてあったケースでも被害にあったケースがある様にも思えます

TeslaCryptに対する予防方法について

・Flash、Javaを使ってる場合は常に最新版にしておく

・Windowsアップデートも常に最新にしておく

(※)但し、自動でWindowsアップデートをする設定にしている場合、間違ってWindows10になってしまうケースがあるかもしれませんので、そこはそうならない様に半自動、手動でアップデートするなり各自に対策してください

・WindowsXP+IE8以下の環境は使わない

WindowsXPを使わざるを得ない環境ならブラウザをChromeやFireFoxなどに変える

・海外のサイトなど怪しいサイトは見に行かない

・メールの添付ファイルなどはダブルクリックして開かない

上記は「最低限の対策」ですが、被害者達の情報を見た際に

「本当にこれで対策になっているのか?」に疑問があります

なので、念を押す意味で下記を推奨します

・大事なファイルは定期的に外付けHDDやUSBメモリなどの

外部記録メディアに保存して、それは普段はPCからは外しておく

どうやら日本ではTeslaCrypt対策に関してはこの方が圧倒的に詳しいみたいです

TeslaCryptに関して調べていくと、どうやら日本では「てすたん」さんという方が圧倒的に詳しいらしいです

あふん

@testajmjptd

あふん

@testajmjptd

暇なので毎日ブログ書いてます VVVウイルス(TeslaCrypt)、Java、フリーソフト等。

あふん

@testajmjptd

あふん

@testajmjptd

【自動】VVVウイルス対策に 【ランサムウェア対策】VVVウイルスの駆除、検知やゼロデイ攻撃から身を守るためのセキュリテイソフトやツール testan.hatenablog.com/entry/vvv_viru…

2016-02-23 15:06:27カスペルスキーが最強?

上記の「てすたん」さんのblogでもおすすめされているのが

カスペルスキーのアンチウィルスソフトで、アンチウィルスソフトをお使いの物からカスペルスキーに変更する事が可能ならかなり有効みたいです。blogによるとカスペルスキーがインストールされたPCの場合「ウィルスの方から逃げていく」事もあるとか・・・

(※)ただ、実際にはもろもろの事情で変更は難しかったり、カスペルスキーはカスペルスキーで苦手分野もあるかもですよね

「ウィルスの方から逃げていく」?

(※)この方法がいつまで使えるのかわかりませんが、少なくとも2016/2/26~3/3現在の海外情報という事で、一応紹介します

アンチウィルスソフトや、ゼロデイ対策ソフトで防げればそれに越した事はないのですが、アンチウィルスソフトは対策が間に合わない事が多い、ゼロデイ対策ソフトはインストールするのが怖い、重くなったりしたら嫌だ?という考えを

お持ちの方の為に「参考になるかもしれない」情報です

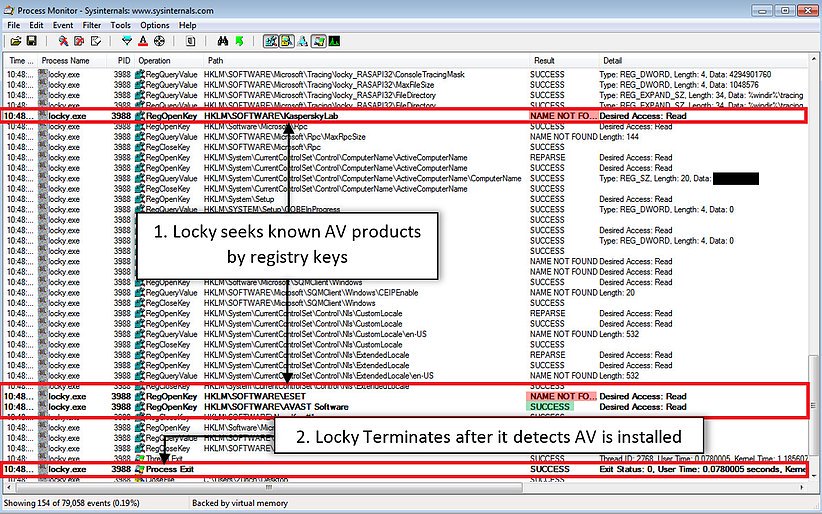

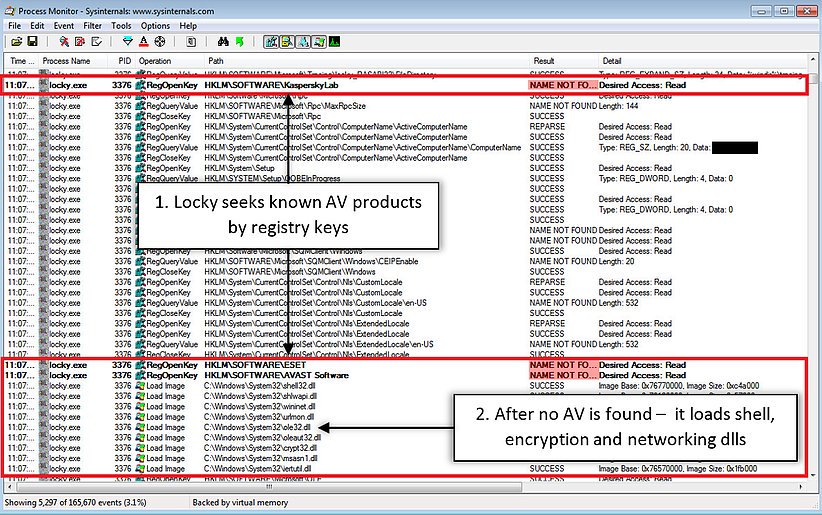

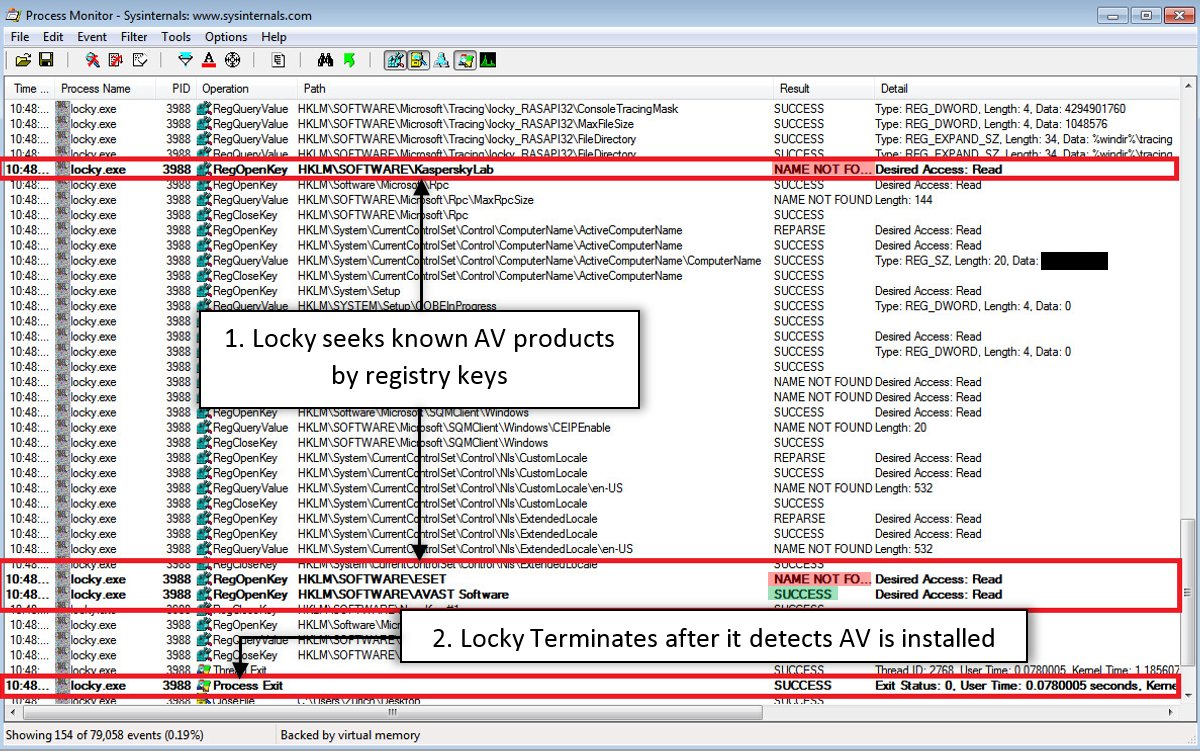

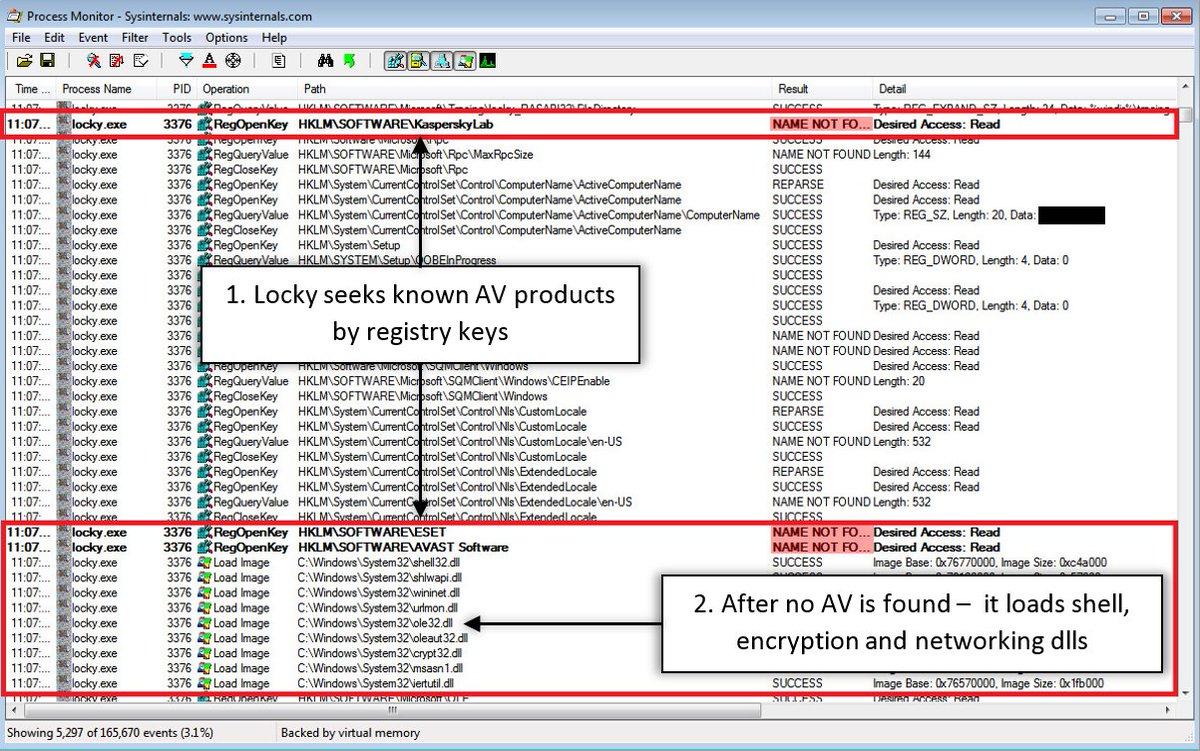

海外のGalBitさん(@Gal_B1t)の解析によると、どうも現時点で出回っているTeslaCryptは「カスペルスキー」や「ESET」や「AVAST]がインストールされている事を検出すると「逃げていく」(自分で自動的に終了する)という挙動があるそうです

(※)繰り返しますが、この状態がいつまで続くかの保証は全くありませんが、短期的には有効的である可能性があります

検証内容からすると

HKEY_LOCAL_MACHINE/SOFTWARE/KasperskyLab

か

HKEY_LOCAL_MACHINE/SOFTWARE/ESET

か

HKEY_LOCAL_MACHINE/SOFTWARE/AVAST Software

のレジストリ項目のどれかがあると

TeslaCryptは逃げていく(自分で自動的に終了する)可能性があるそうです

これは上記のいずれかのアンチウィルスソフトがインストールされている事の検出判定ですが、「要するにトップレベルのレジストリ項目があればいい」だけなので

HKEY_LOCAL_MACHINE/SOFTWEREの下に

KasperskyLab

と

ESET

と

AVAST Software

の空のレジストリ「キー」を作成すればいいだけです

(既にインストールされていたり、過去にインストールされていれば既にあるので同じ名前のキーは作れないとはじかれるだけです)

詳しい変更手順は敢えて省略しましたが、後で書くかもしれません・・・

GalB1t

@Gal_B1t

GalB1t

@Gal_B1t

#locky and #teslacrypt #ransomware - prevented by a single registry key! minerva-labs.com/#!Locky-and-Te… pic.twitter.com/rYa72V0sEo

2016-02-26 04:17:20 拡大

拡大

拡大

拡大

GalB1t

@Gal_B1t

GalB1t

@Gal_B1t

Some #locky #ransomware samples will terminate in the presence of @ESET or @avast_antivirus bit.ly/1QmfRUz pic.twitter.com/HXkZt5KLG7

2016-03-03 00:49:08 拡大

拡大

拡大

拡大

レジストリキーの作成方法を私の方でまとめました

「ウィルスの方から逃げていく」 レジストリキーの作成を使った簡易版TeslaCryptウィルス対策方法(2016/3/10版)

TeslaCryptウィルスに感染した場合の対策について

ありません

vvvなりmp3にされてしまったファイル群を直す方法は

完全に無いと思った方が無難です

・・・なので、TeslaCryptウィルスに対しては

「感染しない事が重要」かつ、万が一の感染に備えて

定期的にバックアップを外部のHDDなどに保存した上で

物理的に接続を切り離して保存する以外に道は無いと思います

(※)「感染しない様に予防する」のが一番大事な話ですが、Flash/Java/Windowsアップデートの最新版で殆どのユーザー環境で実際に防げている気もするのですが、「本当に絶対にそれで大丈夫なのか?」の確信がありません・・・この点については情報募集中です

追記

「TeslaCrypt(vvvウイルス)によって暗号化されたファイルの

復号手順メモ」というページで復号を試している方はいらっしゃいました

(※1)但し、この手法が実用レベルで使えるのかは私にはわかりません

(※2)どうやら今回の「mp3」形式などのTeslaCrypt3.0で暗号化されたファイルはこの方法では復号できなくなっている模様です

関連情報、対策情報を随時募集します

本件に関する対策情報、関連情報などをご存じの方は是非教えてください

TeslaCryptによる被害例

Twitter上で「ウィルス mp3」などのキーワードで検索すると

7日~10日程度の間に10件前後の被害例が見つかります

この被害件数が「多いのか?」、「少ないのか?」については何とも言えないのですが、とりあえず今回、私のTL上の人の知り合いが実際の被害者であった事で、注意喚起という事でまとめておきます

(※)但し、注意喚起はできるのですが、確定的に避ける情報が特定できてないので、上記の様な「最低限対処しておくべき内容」以上の事が書けませんし、「それで効果があるのか?」に自信が持てない状況です(唯一外部メディアへのバックアップのみは被害が起きてしまった場合のフェイルセーフ手段として提示できます)

TLより

事例1

旧_Zoffy

@Yuki_Zoffy

旧_Zoffy

@Yuki_Zoffy

ウルトラマンとポケモンとマイクラと夏のことばかり考えているこどもおじさん