-

angel_p_57

angel_p_57

- 2296

- 10

- 1

- 0

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

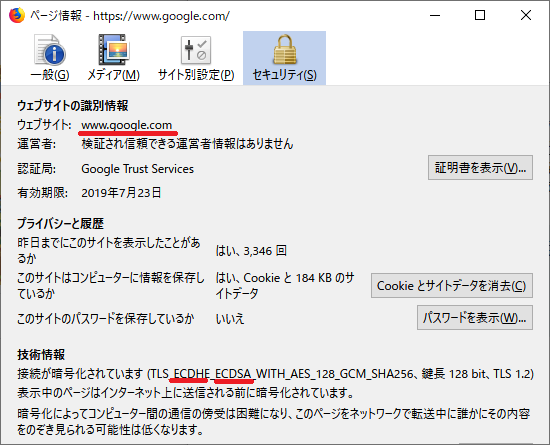

んー。SSL/TLSの証明書って、どこもRSAばかりだから、方式の説明のため引き合いに出そうとすると困るなあ。…かと言って、GoogleはECDSAなんだけど、いち早くTLS1.3に移行してるから、ブラウザ上で方式が見え辛い。

2019-05-18 14:36:44 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

あー。一時的にTLS1.3無効化すれば、TLS1.2でのECDHE+ECDSAのCipher Suiteが見えるか。こんな感じで。 pic.twitter.com/RgJBenBe2T

2019-05-18 14:38:49 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

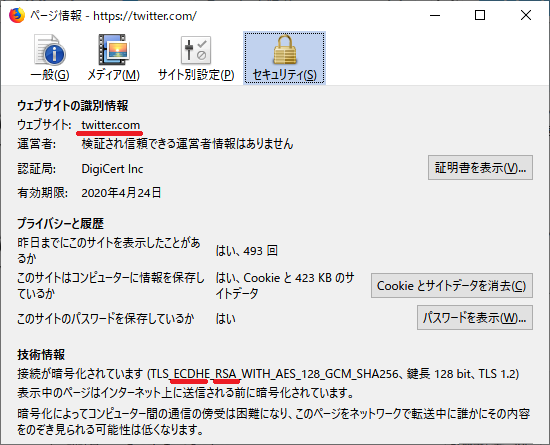

ちなみにtwitterだとふつーにECDHE+RSA(署名)。今一番一般的な組み合わせ、でいいのかな。 pic.twitter.com/jaFKMuW0Zg

2019-05-18 14:41:41 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

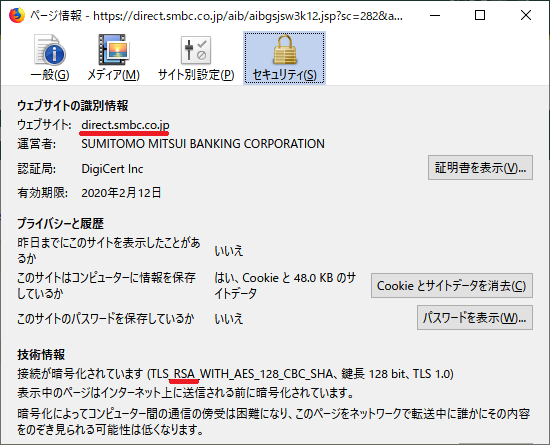

おおっ! これは…。今時RSA(暗号)な、貴重なサンプルか…!? ってか、TLS1.0かよ。なんじゃそりゃ。 pic.twitter.com/yaBPSya7nj

2019-05-18 14:44:34 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

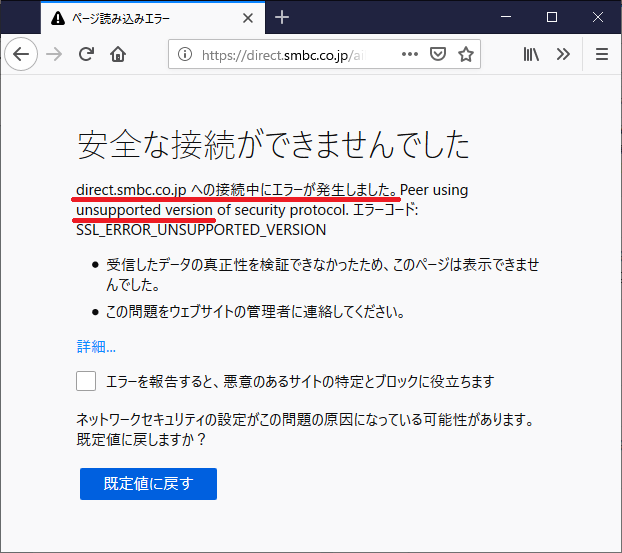

ブラウザ側でTLS1.2以降を必須にしたら UNSUPPORTED VERSION でエラーになった。あらら。…TLS1.1でもダメっぽい。それ、いつの時代のWebサーバなんだ…( というかロードバランサかな ) pic.twitter.com/qcR1YIrLUa

2019-05-18 14:49:05 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

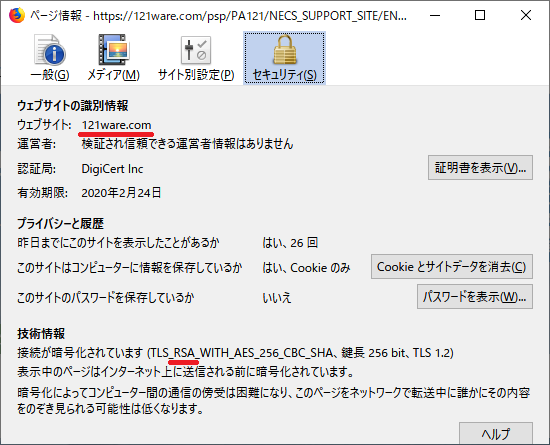

ちょっと、流石にバージョン違いは気持ち悪いので…。NECのパソコンサイト 121ware を挙げておくか。これはTLS1.2でRSA(暗号)のサンプルになる。 pic.twitter.com/p2a8U16WGd

2019-05-18 14:54:35 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

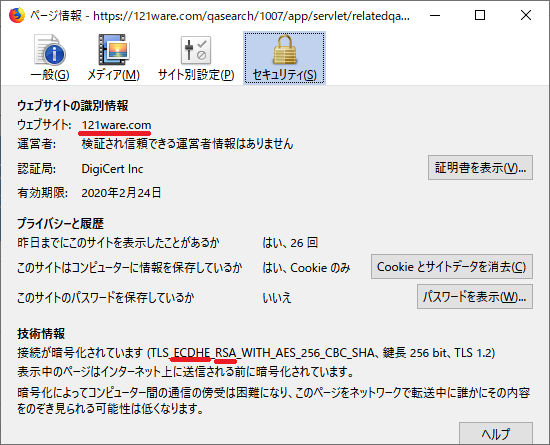

ここね、ブラウザ側でRSA(暗号)を無効化しておけば、ちゃんとECDHE+RSA(署名)に切り替わるんだよね。サーバ側の優先順位付けが残念と言うべきか…。まあ言われなきゃ気付かないところか。 pic.twitter.com/3Ai120TbTe

2019-05-18 15:00:37 拡大

拡大

angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

なんでこういうのまとめてるかというと、SSL/TLSの説明って一般向けには大体こういうのなんだけど、もうこれ時代遅れなんだよね。サンプルに挙げたRSA(暗号)の方式の簡略版と言える説明なんだけど。 cspssl.jp/guide/mechanis…

2019-05-18 15:05:50 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

「昔の話としては良いんではないか」という人、ひょっとしているかな? すぐに次バージョンで置き換えられたSSL2.0はともかく、SSL3.0の時から鍵交換+署名の方式あったからね。今ならECDHE+RSAかECDHE+ECDSAが該当するけど、これ「公開鍵で暗号化」とは大分違う。

2019-05-18 15:08:40 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

ということで、TLS1.3だと(細部は大分変ってるけど)鍵交換+署名だけになってRSA(暗号)の方式とか消えました…というのは何回か言ってる気がするな。

2019-05-18 15:10:25 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

SSL/TLSの基本としては、 * 鍵交換(共通鍵生成) * 署名(鍵交換の保護+サーバ認証) * 署名(署名用公開鍵の保証) * 共通鍵暗号(通信の暗号化) * HMAC/AEAD(改ざん検出) というハイブリッドなんだけど…。簡単にまとめといた方が良いのかな、これ。

2019-05-18 15:13:47 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

一応この記事書いたときに触れてはいたんだけど…。( この時もうだいぶ疲れてたから、ホントざっくりでしかない ) qiita.com/angel_p_57/ite…

2019-05-18 15:15:42 angel (as ㌵㌤の猫)

@angel_p_57

angel (as ㌵㌤の猫)

@angel_p_57

…ちなみに。TLS1.2までだと、もう1つ方式があるんだけど、そもそもブラウザ側で対応してないので絵が載せられない…。なんか悲しい。 …まあ、使われてないしTLS1.3で仲良く廃止されてるから、もう無視でいっか。

2019-05-18 15:21:41