Your visual how-to guide for SELinux policy enforcement 日本語訳

-

ishikawa84g

ishikawa84g

- 1811

- 0

- 2

- 0

Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

How do you explain #SELinux Enforcement models? Check out this simple explanation @opensourceway @redhatNews http://t.co/Gk8ConJ1FO

2013-11-14 00:16:37 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

Great job on cartoons. @mairin. This is my favorite. http://t.co/Gk8ConJ1FO http://t.co/WtY3JLJiEg

2013-11-14 02:00:25 拡大

拡大

Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

@opensourceway SELinux Coloring book #1 Read on http://t.co/655nVgfqZE, Shows people must love cartoons and SELinux. http://t.co/Y2ZH6CtBFu

2013-12-06 03:10:07 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

SELinux Coloring Book - Silver Medal for top post @opensourceway Next year will go for gold http://t.co/SrlJgD65nT http://t.co/Gk8ConJ1FO

2014-01-01 00:25:08 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

How do you say "SELinux Coloring book" in spanish? @gabrielTaIavera http://t.co/4LznEZYptt

2014-01-22 02:21:50 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

Just Shipped 500 SELinux Coloring Books to @RedHatSummit. U get them at my talk. Might even learn as you color!!! http://t.co/3twLAPl3Bk

2014-04-04 04:33:26 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

@xaeth @RedHatSummit RedHatSummitat all of my talks. And probably in RHEL booth.

2014-04-04 07:21:47 Daniel Walsh

@rhatdan

Daniel Walsh

@rhatdan

BTW @mairin deserves credit for all of the artwork in the coloring book, as well as putting it together. http://t.co/0p6myLwiqE

2014-04-04 07:29:29 拡大

拡大

衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

@rhatdan I'm eager to translate the book into Japanese!

2014-04-04 10:41:04 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

ん? “SELinux was first introduced in Fedora Core 3” FC2に入ってたけど、デフォルトじゃないからFC3が最初ってことかな? http://t.co/6jvTeax439

2014-04-04 10:56:02 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

うれしいことに今年でSELinuxは10周年を迎えた。SELinuxは最初にFedora Core 3に導入され(訳注:FC2に入っていたがデフォルトでは利用できなかった)、後にRed Hat Enterprise Linux 4にも導入された。

2014-04-04 11:10:48 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)SELinuxはラベルを付けるシステムだ。全てのプロセスはラベルを持つ。全てのファイル/ディレクトリなどのOS上のオブジェクトはラベルを持つ。ネットワークのポートや、デバイス、潜在的にはホストの名前ですらそれぞれに割り当てられたラベルを持つ。

2014-04-04 11:11:27 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)プロセスのラベルによる例えばファイルのようなオブジェクトのラベルへのアクセスを制御するルールを書く。これをポリシーと呼ぶ。カーネルはこのルールを強制する。場合によっては、この強制のことを強制アクセス制御(Mandatory Access Control、MAC)と呼ぶ。

2014-04-04 11:11:36 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)標準的なLinuxのアクセスコントロール、オーナー/グループへの+パーミッションフラッグ("rwx"など)は、しばしば任意アクセス制御(Discretionary Access Control、DAC)と呼ばれる。

2014-04-04 11:12:19 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)SELinuxはUIDやファイルの所有権といったコンセプトに依らない。全てはラベルで制御される。SELinuxのシステムはrootプロセスの絶大な権限とは無関係に設定されることを意味する。

2014-04-04 11:12:26 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)注意:SELinuxはDACによる制御を脇に追いやるものではない。SELinuxは共存する強制モデルだ。あるアプリケーションはある動作についてSELinuxとDACの双方から許可を受ける必要がある。

2014-04-04 11:12:42 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)このことが管理者を混乱させるのは、プロセスが「パーミッションによる拒否」というメッセージを受け取るからだ。管理者は「パーミッションによる拒否」はDACで何かがまずいのであって、SELinuxのラベルのせいではないことを理解しよう。

2014-04-04 11:12:51 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)Type Enforcement もうちょっとラベルについて見てみよう。SELinuxの主なモデルおよび強制はType Enforcementと呼ばれる。

2014-04-04 15:25:13 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)基本的にこれが意味するのはプロセスにそのタイプに応じたラベルを定義しファイルシステムのオブジェクトにもそのタイプに応じたラベルを定義する、ということだ。

2014-04-04 15:25:30 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

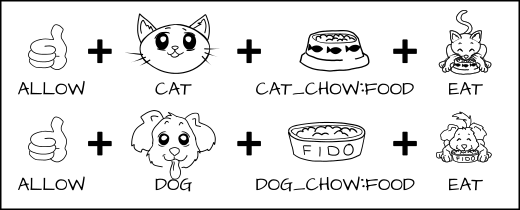

(承前)アナロジー 猫と犬のようなオブジェクトにタイプを定義するシステムを考えてみよう。猫と犬はプロセスのタイプだ。 (PROCESS TYPESという図)

2014-04-04 15:25:47 衛星経由で監視されてるハムスター🐹

@rioriost

衛星経由で監視されてるハムスター🐹

@rioriost

(承前)食べ物と呼んでいるものに対応するオブジェクトのクラスがあって、その食べ物に、cat_foodとdog_foodというタイプを付けたい。 (OBJECT TYPESという図)

2014-04-04 15:26:21